A Lumafield, uma empresa especializada em componentes e eletrônicos de imagem, realizou recentemente uma tomografia computadorizada do famoso cabo O.MG. Os resultados revelam como os hackers são sofisticados para comprometer usuários desavisados. Após uma inspeção mais detalhada, o cabo O.MG, um cabo USB-C aparentemente normal, acaba sendo uma ferramenta versátil para criminosos cibernéticos. Eles podem usá-lo para assumir o controle de smartphones e PCs e roubar dados confidenciais ou instalar malware.

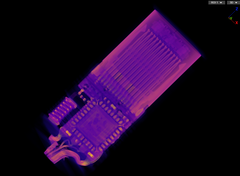

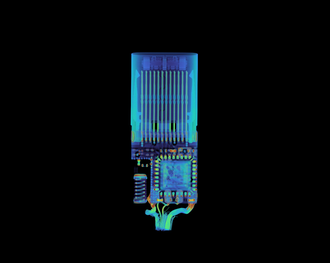

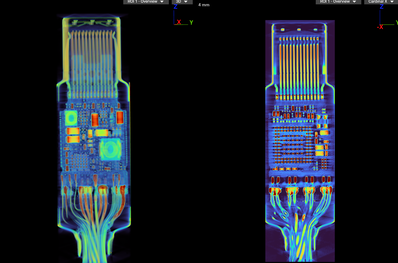

As tomografias computadorizadas da Lumafield revelam a tecnologia oculta dentro do conector. Um minúsculo microchip e uma antena estão habilmente ocultos no plugue USB-C de tamanho normal, o que permite que os hackers acessem e controlem remotamente os dispositivos conectados. A Lumafield disponibilizou as digitalizações on-line para as partes interessadas.

Os cabos Thunderbolt e USB-C modernos são estruturas complexas equipadas com eletrônicos e chips para controlar a transferência de dados, a fonte de alimentação e outras funções. Nem mesmo uma imagem de raio X pode mostrar claramente se um cabo foi adulterado ou não. Os componentes eletrônicos adicionais no cabo O.MG são tão pequenos e inteligentemente integrados que são quase indistinguíveis dos componentes regulares.

Os Top 10

» Os Top 10 Portáteis Multimídia

» Os Top 10 Portáteis de Jogos

» Os Top 10 Portáteis Leves para Jogos

» Os Top 10 Portáteis Acessíveis de Escritório/Empresariais

» Os Top 10 Portáteis Premium de Escritório/Empresariais

» Os Top 10 dos Portáteis Workstation

» Os Top 10 Subportáteis

» Os Top 10 Ultrabooks

» Os Top 10 Conversíveis

» Os Top 10 Tablets

» Os Top 10 Smartphones

» A melhores Telas de Portáteis Analisadas Pela Notebookcheck

» Top 10 dos portáteis abaixo dos 500 Euros da Notebookcheck

» Top 10 dos Portáteis abaixo dos 300 Euros

Há alguns meses, informamos(somente em alemão) sobre os perigos apresentados pelo cabo O.MG e produtos similares. Os hackers agora estão pensando cada vez mais em longo prazo, investindo cada vez mais tempo e recursos em projetos que darão frutos anos depois. Isso torna ainda mais importante manter-se vigilante e estar ciente dos perigos.

Produtos falsos que parecem enganosamente semelhantes ao original continuam aparecendo na Amazon e em outros mercados on-line. Para os leigos, é quase impossível distinguir os cabos manipulados dos inofensivos. Portanto, só podemos esperar que nenhum hacker esteja vendendo ativamente cabos com backdoors na Amazon.