Na Conferência Black Hat USA 2024, o pesquisador do SafeBreach o pesquisador Alon Leviev apresentou um ataque que manipula um arquivo XML de lista de ações para enviar uma ferramenta "Windows Downdate" que ignora todas as etapas de verificação do Windows e o Trusted Installer. A ferramenta também pode manipular o Windows para confirmar que o sistema está totalmente atualizado.

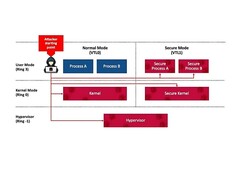

O processo de atualização do Windows já foi comprometido antes. Lançado em 2023, o BlackLotus UEFI Bootkit inclui recursos de downgrade que utilizam vulnerabilidades na arquitetura do Windows Update. Semelhante ao método apresentado por Leviev, o BlackLotus Bootkit faz o downgrade de vários componentes do sistema para contornar os bloqueios UEFI do VBS. Um agente de ameaças pode então usar ataques de "dia zero" de escalonamento de privilégios em um sistema previamente atualizado. Em uma postagem no blog SafeBreach, Leviev declarou: "Descobri várias maneiras de desativar a segurança baseada em virtualização do Windows (VBS), incluindo seus recursos como Credential Guard e Hypervisor-Protected Code integrity (HVCI), mesmo quando aplicada com bloqueios UEFI. Pelo que sei, esta é a primeira vez que as travas UEFI do VBS foram contornadas sem acesso físico"

Leviev informou a Microsoft sobre as vulnerabilidades em fevereiro deste ano. No entanto, a Microsoft ainda está desenvolvendo uma atualização de segurança para revogar sistemas VBS desatualizados e não corrigidos. A Microsoft também planeja lançar um guia para "fornecer aos clientes mitigações ou orientações relevantes para a redução de riscos à medida que se tornarem disponíveis" A orientação é necessária, pois, de acordo com Leviev, esses ataques são indetectáveis e invisíveis. Para saber mais ou ver o exploit em ação, visite os recursos abaixo.

Os Top 10

» Os Top 10 Portáteis Multimídia

» Os Top 10 Portáteis de Jogos

» Os Top 10 Portáteis Leves para Jogos

» Os Top 10 Portáteis Acessíveis de Escritório/Empresariais

» Os Top 10 Portáteis Premium de Escritório/Empresariais

» Os Top 10 dos Portáteis Workstation

» Os Top 10 Subportáteis

» Os Top 10 Ultrabooks

» Os Top 10 Conversíveis

» Os Top 10 Tablets

» Os Top 10 Smartphones

» A melhores Telas de Portáteis Analisadas Pela Notebookcheck

» Top 10 dos portáteis abaixo dos 500 Euros da Notebookcheck

» Top 10 dos Portáteis abaixo dos 300 Euros

![Embora a NTDev tenha conseguido fazer o Windows 11 funcionar no iPhone 15 Pro, ele é lento (Fonte da imagem: Apple e Microsoft [editado])](fileadmin/_processed_/3/d/csm_Windows-11-on-iPhone_81724f01d3.jpg)