A vulnerabilidade crítica de segurança do Windows permite que os invasores tenham controle total sobre o IPv6 na ameaça CVE-2024-38063 - aplique as correções de agosto agora

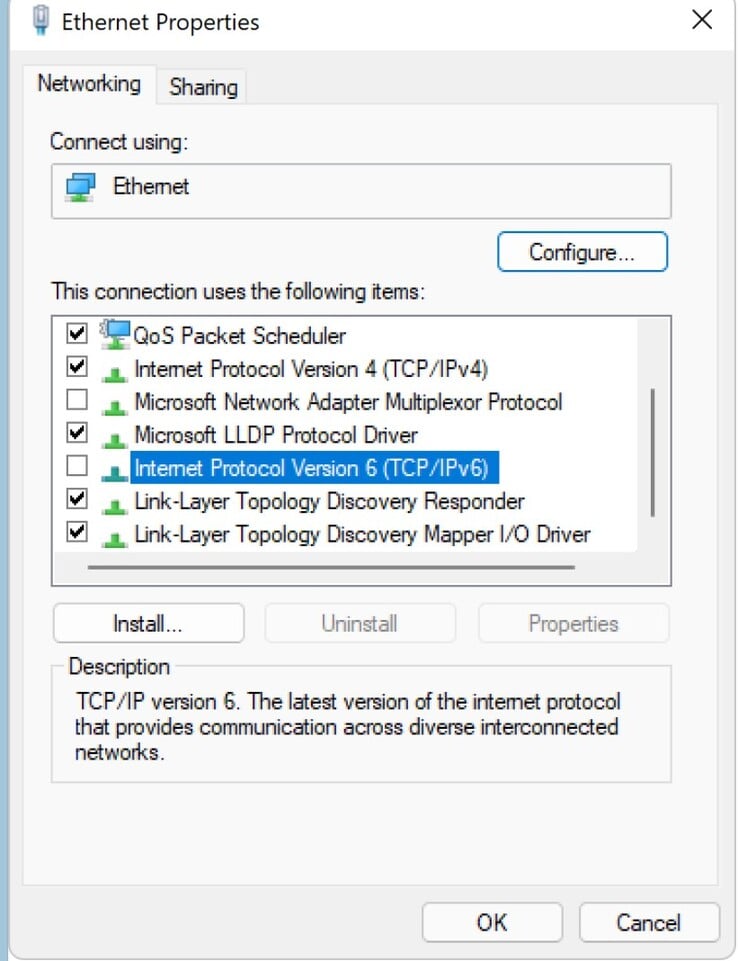

A Microsoft forneceu detalhes sobre uma vulnerabilidade crítica de segurança do Windows que permite aos hackers a execução remota total de códigos por meio do IPv6, conforme detalhado na orientação MSRC CVE-2024-38063. Isso permite que os invasores executem tudo o que desejarem para roubar informações e dados, monitorar usuários e causar estragos. Os usuários dos sistemas operacionais Windows afetados devem aplicar os patches de agosto imediatamente ou desativar o IPv6 no gerenciador de dispositivos da placa de rede.

O ataque zero-click tem uma classificação de 9,8 no Common Vulnerability Scoring System (CVSS 3.1), uma vulnerabilidade de segurança extremamente crítica, porque os atacantes não exigem contas de usuário e senhas dos computadores-alvo. Os atacantes também não exigem nenhuma ação do usuário para que a violação ocorra.

A Microsoft não divulgou totalmente os detalhes dessa vulnerabilidade, relatada pela primeira vez pelo site Cyber KunLundevido à facilidade com que os hackers podem usar essas informações para criar ferramentas de hacking. No entanto, a empresa observou que a vulnerabilidade existe devido a um código mal escrito que permite a ocorrência de uma condição de underflow de inteiro https://cwe.mitre.org/data/definitions/191.html que permite a ocorrência de uma condição de underflow de inteiro, abrindo a porta para ataques.

Os sistemas operacionais Windows afetados incluem o Windows Server 2008 até 2022, o Windows 10 e o Windows 11 nas versões de 32 e 64 bits. Uma lista abrangente dos sistemas operacionais Windows afetados, juntamente com links para os patches apropriados de agosto de 2024, está publicada na orientação MSRC CVE-2024-38063.

Todos os usuários do Windows devem instalar imediatamente o patch de segurança de agosto de 2024 ou desativar o IPv6.

Os Top 10

» Os Top 10 Portáteis Multimídia

» Os Top 10 Portáteis de Jogos

» Os Top 10 Portáteis Leves para Jogos

» Os Top 10 Portáteis Acessíveis de Escritório/Empresariais

» Os Top 10 Portáteis Premium de Escritório/Empresariais

» Os Top 10 dos Portáteis Workstation

» Os Top 10 Subportáteis

» Os Top 10 Ultrabooks

» Os Top 10 Conversíveis

» Os Top 10 Tablets

» Os Top 10 Smartphones

» A melhores Telas de Portáteis Analisadas Pela Notebookcheck

» Top 10 dos portáteis abaixo dos 500 Euros da Notebookcheck

» Top 10 dos Portáteis abaixo dos 300 Euros

![Embora a NTDev tenha conseguido fazer o Windows 11 funcionar no iPhone 15 Pro, ele é lento (Fonte da imagem: Apple e Microsoft [editado])](fileadmin/_processed_/3/d/csm_Windows-11-on-iPhone_81724f01d3.jpg)